【政府】能動的サイバー防御の導入と攻撃元無害化の決定

はじめに

※本記事はAIが生成したものを加工して掲載しています。

※各施策についての理解の深度化や、政策立案のアイデア探しを目的にしています。

※生成AIの進化にあわせて作り直すため、ファクトチェックは今後行う予定です。

※掲載内容を使用する際は、各行政機関の公表資料を別途ご確認ください。

概要

政府決定のエグゼクティブサマリー

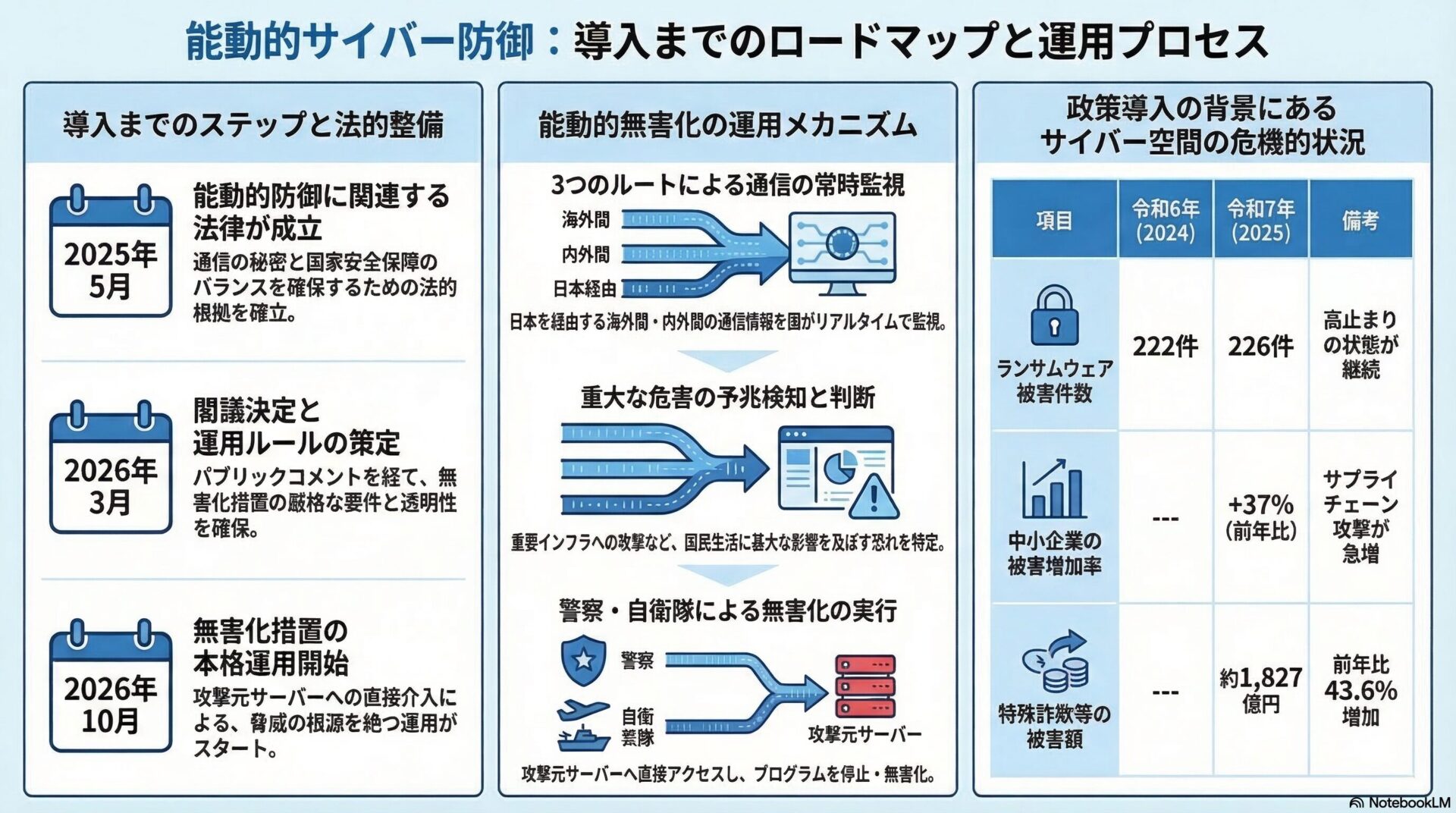

政府は2026年3月17日の閣議において、サイバー攻撃に対して先手を打ち、被害を未然に防ぐことを目的とした「能動的サイバー防御」の導入に向け、攻撃元サーバーに侵入して無害化する措置を同年10月から開始することを正式に決定しました。

この新たな防衛枠組みでは、日本を経由する海外間の通信、海外から日本への通信、そして日本から海外への通信という3つのルートにおける通信情報を国が常時監視します。不正なアクセスを検知し、国の重要インフラや国民生活に重大な危害が発生する恐れがあると判断された場合、警察や自衛隊が直接攻撃元のサーバー等に対して無害化措置を実行します。

本施策の核心と枠組み

従来のサイバーセキュリティ対策は、攻撃を受けてから対処する事後対応が中心でした。しかし、高度化・組織化する近年のサイバー攻撃に対しては、防御壁を高くするだけでは限界があります。今回の措置は、国家の権限を用いて攻撃の予兆を早期に探知し、被害が発生する前に脅威の根源を絶つという、極めて積極的かつ実効性の高いアプローチを採用しています。

意義:受動的防御から能動的防御へのパラダイムシフト

サイバー空間における国家安全保障の再定義

能動的サイバー防御の導入は、日本の安全保障政策における歴史的な転換点です。サイバー空間は、陸・海・空・宇宙に次ぐ「第5の戦場」と位置づけられて久しいですが、実力組織が平時から攻撃者のシステムに介入し無害化を図るという運用は、これまで「通信の秘密」や法的制約の壁に阻まれてきました。この壁を乗り越え、国家が主導して攻撃の芽を摘む体制を構築したことは、国民の生命と財産を守る上で極めて大きな意義を持ちます。

重要インフラ防護の抜本的強化

電力、通信、金融、医療といった重要インフラがサイバー攻撃によって機能停止に陥れば、社会は瞬時に大混乱に陥ります。能動的サイバー防御は、こうした壊滅的な事態を未然に防ぐための「最後の砦」として機能します。

平時からの脅威インテリジェンスの共有

国が広範な通信網を監視することで得られる脅威インテリジェンスは、官民で共有されることにより、社会全体のサイバーレジリエンス(回復力)の向上に直結します。

攻撃者に対する強力な抑止力の醸成

日本が「攻撃元を特定し、無害化する能力と意志を持っている」ことを国際社会や潜在的な攻撃者に明示することは、それ自体が極めて強力な抑止力となります。

歴史・経過:法整備と施行に向けたロードマップ

安全保障環境の変化と政策の転換点

能動的サイバー防御の導入に向けた議論は、近隣諸国による国家ぐるみのサイバー攻撃の脅威が顕在化した近年において、急速に加速しました。2022年末に改定された国家安全保障戦略等の安保3文書において、能動的サイバー防御の導入が初めて明記され、政府内での具体的な制度設計がスタートしました。

関連法の成立とパブリックコメントの実施

政府による綿密な検討を経て、2025年2月に「重要電子計算機に対する不正な行為による被害の防止に関する法律案」をはじめとする関連法案が国会に提出されました。激しい議論の末、通信の秘密の保護と国家安全保障のバランスを確保する仕組みが組み込まれ、2025年5月に能動的サイバー防御に関連する法律が成立しました。

無害化措置に関する規定の策定プロセス

法律の成立を受け、政府は実務的な運用ルールの策定に着手しました。2026年1月には、警察や自衛隊がどのような条件下で攻撃元サーバーにアクセスし、無害化措置を行うかに関する具体的な規定や、施行日を盛り込んだ案を公表しました。広く国民から意見を募るパブリックコメント(意見公募)を実施し、手続きの透明性と国民の理解獲得に努めた上で、今回の閣議決定に至っています。

運用基準の厳格化と透明性の担保

パブリックコメントでは、権限の濫用を懸念する声も寄せられたため、重大な危害が発生する恐れがある場合の要件定義の厳格化や、第三者機関による事後検証の仕組みなど、運用面のルールがより精緻化されました。

現状データ:数字で読み解くサイバー空間の脅威推移

ランサムウェア被害の高止まりと標的の移行

政府が能動的サイバー防御を急ぐ背景には、客観的なデータが示すサイバー空間の危機的状況があります。警察庁の報告によれば、身代金要求型ウイルス「ランサムウェア」による被害報告件数は、高水準で推移しています。令和6年(2024年)における被害報告件数は222件であり、令和7年(2025年)には226件と、依然として減少の兆しを見せていません。

中小企業への被害拡大の実態

特筆すべきは、サイバー攻撃の標的の変化です。セキュリティ対策が進む大企業への直接攻撃が減少する一方で、対策が手薄な中小企業を狙うサプライチェーン攻撃が急増しています。令和6年のデータでは、大企業の被害件数が減少する半面、中小企業の被害件数は前年比で37%も増加しています。

被害の長期化と社会機能への影響

ランサムウェアの被害に遭った企業の中には、システムの復旧に数ヶ月を要し、その間、顧客へのサービス提供や部品の供給が完全にストップするなど、長期にわたって企業活動が阻害される事例が複数発生しています。

不審なアクセスの急増と海外拠点の脅威

警察庁が全国に設置しているセンサーで検知された、システムの脆弱性を探索するなどの不審なアクセス件数も増加の一途をたどっています。そして、重大なポイントは、そのアクセスの送信元の大部分が海外に拠点を置いているという事実です。

被害額の激増と手口の高度化

サイバー空間を悪用した犯罪による経済的損失も天文学的な数字に膨れ上がっています。令和7年におけるSNS型投資詐欺やロマンス詐欺の被害額は、前年と比べて43.6%増加し、約1,827億円という過去最悪の数値を記録しました。また、証券会社をかたるフィッシングメールの報告件数は約17万8,000件に達し、不正アクセスの手口はますます巧妙化・大規模化しています。

DDoS攻撃と国家背景の脅威

さらに、政府機関や金融機関等の重要インフラ事業者に対するDDoS攻撃とみられる被害や、情報窃取を目的としたサイバー攻撃も相次いでおり、これらの中には国家的な背景を持つと疑われる高度な攻撃グループ(APT)の関与も指摘されています。

政策立案の示唆:行政が能動的防御に踏み切る理由とその波及効果

この取組を行政が行う理由

サイバー空間における脅威が、個人の犯罪レベルから国家を背景としたサイバー戦の領域へと移行している現在、もはや民間企業や単一の自治体の努力だけでシステムを守り抜くことは不可能です。

一企業・一自治体の限界と国家の責務

攻撃者は、国境を越えて無数のサーバーを経由し、高度な技術を用いて匿名で攻撃を仕掛けてきます。これに対して、民間の権限で海外のサーバーに反撃を加えたり、通信を強制的に遮断したりすることは法的に許されていません。国家の安全と国民の生活基盤を維持するためには、主権国家として実力を行使し、脅威の源泉を絶つという役割を政府が担う以外に道はありません。

行政側の意図

政府の最大の意図は、サイバー攻撃による物理的・経済的な大惨事を「未然に防ぐ」確実な手段を手に入れることです。

実力行使の法的根拠の確立

憲法が保障する「通信の秘密」との兼ね合いから、政府はこれまで通信内容の監視や能動的な無害化措置に極めて慎重でした。しかし、被害が甚大化する中で、政府は法的整理を行い、「重大な危害が発生する恐れがある」という厳格な要件のもとで、警察や自衛隊による実力行使(無害化措置)を可能にする法的根拠とプロセスを確立しました。これは、国家としての危機管理のフェーズが一段階引き上げられたことを意味します。

自衛隊および警察の役割分担

無害化措置の実行にあたっては、事案の性質や対象者の背景に応じて、警察(法執行機関としての犯罪捜査・被害防止)と自衛隊(国家の安全保障に関わる事態への対処)の役割分担が明確化され、シームレスな連携体制が構築されることが意図されています。

期待される効果

10月から開始される無害化措置により、多角的な効果が期待されます。

インシデントの未然防止と抑止力の飛躍的向上

第一に、重要インフラや政府機関への深刻なサイバー攻撃が到達する前に、攻撃元のサーバーを機能不全に陥らせることで、被害そのものを発生させないことが可能になります。

第二に、日本が能動的サイバー防御を実行できる法制度と技術力を有していることが明確になることで、海外の攻撃グループに対する心理的・物理的な抑止力が飛躍的に高まります。

インシデント対応コストの大幅な削減

被害が発生した後の復旧対応(インシデントレスポンス)には膨大な時間とコストがかかりますが、水際やその手前で脅威を排除することで、社会全体が負担する経済的損失を大幅に削減することができます。

課題・次のステップ

能動的サイバー防御の本格運用に向けては、乗り越えるべき課題も存在します。

通信の秘密との両立と透明性の確保

常時監視対象となる通信データの中には、一般国民の無害な通信も大量に含まれます。憲法上の権利である「通信の秘密」やプライバシーの保護と、安全保障目的の監視をいかに高い次元で両立させるかが最大の課題です。政府には、監視や無害化措置の対象が真に脅威となるものに限定されていることを証明する高い透明性と、国会や独立機関による厳格な外部監査の仕組みを機能させることが求められます。

誤検知による正常な通信の遮断リスク

技術的な課題として、攻撃と正常な通信を誤認し、関係のない第三者のサーバーやインフラの機能を誤って停止・無害化してしまうリスクがあります。高度なAIを用いた検知精度の向上と、最終的な実行判断におけるヒューマンインザループ(人間の介在)のプロセスの洗練が次のステップとなります。

特別区への示唆

国が能動的サイバー防御という強力な措置に打って出る中、東京都の特別区(基礎自治体)の職員にとっても、対岸の火事ではありません。

基礎自治体に求められるインシデント対応力の底上げ

国が大規模な攻撃を水際で防いだとしても、自治体を直接狙う標的型攻撃や、職員の端末を起点としたマルウェア感染のリスクがゼロになるわけではありません。特別区は、数百万人の区民の機微な個人情報を保有する巨大な組織です。国の能動的防御網を補完する形で、各区におけるエンドポイントの監視体制(EDRの高度化等)や、ゼロトラストネットワークのさらなる深化を図る必要があります。

自治体ネットワーク強靱化の再構築

これまでの三層分離による境界防御モデルから、外部との通信の安全性を前提としつつも、侵入を前提とした監視と早期復旧体制への移行を急ぐ必要があります。また、国(NISCや警察庁等)や東京都との間で、平時からリアルタイムに脅威情報を共有するルールとホットラインを再整備すべきです。

区内中小企業への啓発と連携強化

前述のデータが示す通り、現在のサイバー攻撃の主たるターゲットは対策の手薄な中小企業です。特別区は、地域の産業を支える中小企業に対し、サイバーセキュリティ対策への補助金制度の拡充や、専門家による無償診断ツールの提供、商工会議所と連携した実践的な啓発活動を強力に推進していく必要があります。サプライチェーン全体を守ることが、最終的には区民生活の安定につながります。

まとめ

2026年10月から開始される能動的サイバー防御による攻撃元の無害化措置は、我が国のサイバーセキュリティ政策において、受け身の防御から先制的な脅威排除へとパラダイムを転換する歴史的な決断です。深刻化するランサムウェア被害や、海外を拠点とする国家背景のサイバー攻撃による甚大な経済的・社会的損失のデータが示す通り、もはや一企業や一自治体の努力の範疇を超えた事態に直面しています。政府が通信の秘密と安全保障のバランスを取りながら、実力行使の法的根拠を確立したことは、国家の危機管理能力の大きな進歩と言えます。一方で、この強力な権限の行使には、透明性の確保と誤検知リスクの最小化という重い責任が伴います。我々、特別区の自治体職員は、国が主導するマクロな防衛網の構築を理解した上で、区民の個人情報を守る自庁のネットワークの強靭化と、地域経済の基盤である区内中小企業へのセキュリティ支援というミクロな政策課題に対して、これまで以上にスピード感を持って取り組んでいくことが求められています。

-320x180.jpg)

-320x180.jpg)