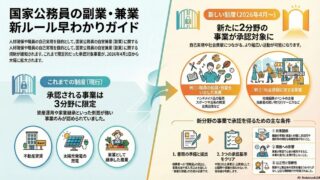

【情報システム課】自治体情報セキュリティ対策 完全マニュアル

はじめに

※本記事はAIが生成したものを加工して掲載しています。

※生成AIの進化にあわせて作り直すため、ファクトチェックは今後行う予定です。

自治体情報セキュリティ対策の意義と歴史的変遷

情報資産の保護と区民の信頼確保の意義

地方自治体の情報システム課が担う情報セキュリティ対策は、行政運営の根幹を支える生命線です。自治体は、住民基本台帳や税務情報、福祉サービス受給歴など、極めて機微な個人情報を大量に保有しています。万が一、これらの情報が漏えいしたり、ランサムウェア等のサイバー攻撃によってシステムが停止したりすれば、区民のプライバシーが取り返しのつかない形で侵害されるだけでなく、各種給付金や証明書発行といった住民生活に直結する行政サービスが完全に麻痺します。情報セキュリティ対策の最大の意義は、高度化するサイバー脅威から区の巨大な情報資産を堅守し、「行政に個人情報を預けても安全である」という区民からの絶対的な信頼を担保することにあります。

脅威の歴史的変遷と三層対策の進化

かつての自治体ネットワークは、インターネットと内部ネットワークが比較的緩やかに接続されており、各自治体が独自の基準でセキュリティ対策を行っていました。しかし、平成二十七年に発生した日本年金機構における大規模な個人情報漏えい事件を契機に、総務省の主導で「自治体情報セキュリティ抜本的強化対策」が策定されました。これにより、マイナンバー利用事務系、LGWAN接続系、インターネット接続系の三つのネットワークを論理的・物理的に分割する「三層分離(αモデル)」と、「自治体情報セキュリティクラウド」の導入が全国一律で義務付けられました。この強固な境界防御によって自治体からの情報漏えいは激減しましたが、令和の時代に入り、クラウドサービスの普及やテレワークの推進といった柔軟な働き方が求められるようになると、従来のガチガチの三層分離は業務効率を著しく阻害する要因となりました。現在では、業務の利便性とセキュリティを両立させる「新たな三層対策(βモデル・β’モデル)」や、後述する「ゼロトラストアーキテクチャ」への移行という、歴史的なパラダイムシフトの真っ只中にあります。

情報セキュリティ対策の標準的業務フロー

平時における予防・監視プロセス

セキュリティ事故を未然に防ぐため、年間を通じて計画的かつ網羅的な予防措置を講じます。

情報セキュリティポリシーの策定と見直し

区の情報セキュリティの最高規範となる「情報セキュリティポリシー(基本方針および対策基準)」を、最新の脅威動向や総務省のガイドライン改定に合わせて定期的に見直します。これに基づき、各システムを所管する原課が遵守すべき具体的な「実施手順」を整備し、全庁へ周知徹底します。

システムの脆弱性管理とパッチ適用

サーバーやネットワーク機器、業務用端末のOSおよびソフトウェアに新たな脆弱性が発見された場合、JPCERT/CCなどの専門機関から発信されるセキュリティアラートを日々収集します。リスクの深刻度を評価した上で、ベンダーから提供される修正プログラム(セキュリティパッチ)を検証環境でテストし、本番環境へ迅速に適用する運用を定常的に行います。

アクセス権限の統制とログの監視

「最小権限の原則」に基づき、職員の異動や退職に合わせてシステムへのアクセス権限を即座に見直します。特に、システムの設定変更が可能な特権IDの利用については、厳格な申請・承認フローを設け、誰がいつ何を行ったかを操作ログとして記録・監視します。不審なアクセスや大量のデータ持ち出しの兆候がないか、SIEM(セキュリティ情報イベント管理)ツール等を用いて常時監視を行います。

インシデント発生時の緊急対応プロセス

いかなる強固な防御も突破される可能性があるという前提のもと、インシデント発生時の迅速な対応体制(CSIRT:シーサート)を稼働させます。

検知・初動対応と被害の封じ込め

マルウェア感染のアラートや、職員からの「不審なメールを開封してしまった」という報告を受けた瞬間、情報システム課は直ちに初動対応を開始します。被害の拡大を防ぐため、感染が疑われる端末をネットワークから物理的および論理的に隔離(抜線)し、外部への通信を完全に遮断します。

原因究明・復旧と再発防止策の立案

隔離した端末のログや通信履歴を解析し、マルウェアの侵入経路、感染範囲、情報漏えいの有無を特定します。必要に応じて外部のセキュリティ専門企業のフォレンジック調査を活用します。安全が確認されたバックアップデータからシステムを復旧させた後、なぜ防御をすり抜けたのかという根本原因を究明し、システムの改修やルール変更などの再発防止策を策定・公表します。

法的根拠と条文解釈

情報セキュリティを規定する主要法令とガイドライン

自治体の情報セキュリティ対策は、単なる技術論ではなく、厳格な法的義務の履行として位置づけられています。

| 関連法令・規定 | 実務上の意義と適用場面 |

| サイバーセキュリティ基本法 | 地方公共団体に対し、国が講ずるサイバーセキュリティ施策に協力し、自らも自主的な対策を講ずる責務を定めた基本法です。全庁的な対策体制(CSIRT等)の設置根拠となります。 |

| 個人情報の保護に関する法律 | 自治体が保有する個人情報の安全管理措置(漏えい、滅失、毀損の防止等)を義務付けており、システムへのアクセス制御や暗号化、監査ログの取得といった技術的対策の直接的な法的根拠となります。 |

| 地方公務員法(守秘義務) | 職員が職務上知り得た秘密を漏らすことを禁じています。USBメモリの紛失や、メールの誤送信といった人為的ミス(内部要因)による情報漏えいも、この法律に抵触する重大なコンプライアンス違反となります。 |

| 地方公共団体における情報セキュリティポリシーに関するガイドライン | 総務省が策定した、自治体が遵守すべきセキュリティ対策の事実上の標準(デファクトスタンダード)です。ネットワークの分離手法や、各種機器の設定要件の指針となります。 |

関連法令の解釈と実務上の留意点

実務上特に注意すべきは、個人情報保護法に基づく「安全管理措置」の客観的妥当性です。万が一情報漏えいインシデントが発生した場合、被害を受けた区民から損害賠償請求の訴訟を起こされるリスクがあります。その際、区が「当時の技術水準や総務省ガイドラインに照らして、合理的かつ必要十分なセキュリティ対策を講じていたか」が厳しく問われます。予算や人員の不足を理由に対策を怠ることは免責事由とはならないため、情報システム課は常に最新の技術動向を把握し、全庁的なリスクアセスメントに基づいた適切なセキュリティ投資を経営層(区長・副区長)へ継続的に具申する重い法的・道義的責任を負っています。

応用知識と特殊事例対応

ランサムウェアおよび高度な標的型攻撃への対応方針

昨今、病院や企業だけでなく、自治体を標的とした「ランサムウェア(身代金要求型マルウェア)」による被害が深刻化しています。

身代金要求への断固たる拒否と復旧戦略

ランサムウェアによってシステムが暗号化され、業務が完全に停止し、復号のための身代金を要求された場合、行政機関としては「いかなる理由があっても身代金等の不当要求には絶対に応じない」という基本方針を貫徹する必要があります。支払ったとしてもデータが復元される保証はなく、反社会的勢力への資金供与に該当するからです。そのため、バックアップデータから自力で復旧するシナリオが唯一の解決策となります。本番環境と切り離されたオフラインバックアップや、改ざん不可能なイミュータブルストレージの導入など、ランサムウェアの暗号化の波及を防ぐ高度なバックアップ戦略が極めて重要です。

二重脅迫への対応と情報公開のタイミング

最近のランサムウェアは、データを暗号化するだけでなく、「身代金を払わなければ窃取した機密情報をダークウェブに公開する」という二重脅迫(ダブルエクストーション)の手口を用います。暗号化は防げても情報が窃取された可能性がある場合、隠蔽は最も行政への信頼を失墜させます。情報システム課は広報課や危機管理部門と即座に連携し、不確実な段階であっても「現在調査中である」という第一報を速やかに区民へ公表し、透明性を確保する高度な危機管理広報の司令塔としての役割も求められます。

内部不正・特権IDの悪用による情報漏えい事案

外部からの攻撃防御に偏重しがちですが、実際にはシステム管理者や委託業者などの内部犯行による大規模な情報持ち出しが甚大な被害をもたらします。

性弱説に基づくゼロトラスト的な内部監視

内部不正を防ぐためには、「職員や委託業者は信頼できる」という前提(境界防御モデル)を捨て、人は魔が差す生き物であるという「性弱説」に立った対策が必要です。データベースへのアクセス権限を細分化し、特権IDの利用にはワンタイムパスワードや上長の承認プロセスを必須とします。また、USBメモリ等の外部記憶媒体の使用をシステム的に原則禁止し、やむを得ない場合は機密情報の自動暗号化ツールを強制適用するといった、技術的かつ物理的な制約を多重に設けます。

東京と地方の比較分析

都市部におけるサイバーリスクの特性と地方との差異

情報セキュリティを取り巻く環境は、自治体の規模や都市の性質によって異なるリスクプロファイルを描きます。

地方自治体における専任人材の枯渇とインフラの脆弱性

地方の小規模な市町村では、情報システム部門の職員が数名しかおらず、かつ数年で他部署へ異動してしまうため、セキュリティの高度な専門知識を持った人材(セキュリティ人材)が恒常的に不足しています。インシデント発生時の対応を特定の外部ベンダーに丸投げせざるを得ない「ベンダーロックイン」が起きやすく、初動対応の遅れが致命的な被害を招くリスクを抱えています。

東京における標的化のリスクと膨大なデータ量によるインパクト

一方、東京などの大都市圏、特に特別区においては、情報システム部門の規模や予算は比較的恵まれていますが、それ以上に抱えるリスクの総量が桁違いです。数百万人規模の住民情報や、莫大な税収データを保有しているため、国家を背景としたサイバー攻撃グループ(APT攻撃)や国際的なハッカー組織からの明確な「標的(ターゲット)」として狙われやすい環境にあります。また、一つの区で情報漏えいが発生した場合、その対象者数は数十万人規模に上り、マスメディアによる全国的な批判報道に直結するなど、社会的インパクト(影響度)が極めて甚大になるという大都市特有の緊張感に包まれています。

特別区固有の状況

東京都特別区(二十三区)における情報セキュリティの枠組みと課題

二十三の特別区は、それぞれが独立したシステムを運用しながらも、広域的な連携ネットワークに組み込まれているという特異な構造を持ちます。

特別区情報通信ネットワークとセキュリティの連鎖リスク

特別区は、各区役所や東京都、関係機関を専用回線で結ぶ「特別区情報通信ネットワーク」によって緊密に接続されています。これは行政手続きの効率化には不可欠ですが、セキュリティの観点からは「一つの区のシステムがマルウェアに感染した場合、このネットワークを通じて他の二十二区や東京都へ被害が連鎖的に拡大する」という恐るべきリスクを孕んでいます。そのため、各区の境界における強固なファイアウォールや不正侵入検知システム(IDS/IPS)の運用基準は、単独の自治体以上に極めて高い水準で特別区全体として統一・維持される必要があります。

特別区間での情報共有とTーCSIRTとの連携

高度化する脅威に一区単独で立ち向かうことは不可能です。特別区においては、特別区協議会を中心とした情報セキュリティ担当者間の密接な情報共有ネットワークが構築されています。他区で発生した不審メールの着信情報や新たな手口は即座に共有され、自区のファイアウォール等のブラックリストへ反映されます。また、東京都が設置する「TーCSIRT」や警視庁のサイバー犯罪対策課とも平時から連携訓練を行い、有事の際に広域でサイバー攻撃を封じ込めるための強固なスクラム体制が構築されています。

最新の先進事例

東京都および特別区におけるセキュリティ対策の最前線

ガチガチの三層分離による業務効率の低下を克服するため、特別区では次世代型のセキュリティ対策が急速に実装されています。

EDR(Endpoint Detection and Response)の導入

従来のアンチウイルスソフトは、既知のウイルスの侵入を「入り口で防ぐ」ことに主眼を置いていました。しかし、新種のマルウェアは容易にこれをすり抜けます。そこで、特別区では全職員の業務用端末(エンドポイント)にEDRを導入する取り組みが進んでいます。EDRは侵入を防ぐだけでなく、侵入された後の不審な挙動(未知のプログラムが勝手にファイルを暗号化しようとする動きなど)を常時監視・検知し、自動的にプロセスを停止させて通信を遮断することで、被害を端末一台のみに封じ込める最先端の防御機構です。

SOC(Security Operation Center)のアウトソーシング

ファイアウォールやEDRから日々出力される数万件に及ぶセキュリティアラートを、自治体の職員だけで二四時間監視し、危険度を分析することは物理的に不可能です。そのため、高度な分析スキルを持つ民間の専門機関にSOC業務をアウトソーシングする区が増加しています。SOCは夜間や休日を問わず監視を続け、真に危険なアラートのみを区の担当者に通知することで、担当職員の疲労を軽減しつつ、圧倒的なスピードでの初動対応を可能にしています。

業務改革とデジタルトランスフォーメーション

ゼロトラストアーキテクチャへの移行とクラウド活用

デジタルトランスフォーメーション(DX)を推進するためには、従来の「社内ネットワークは安全、インターネットは危険」という境界防御の概念を捨てる必要があります。

「誰も信頼しない」ゼロトラストモデルの構築

テレワークの普及や行政手続きのオンライン化に伴い、職員や区民は庁外のあらゆる場所からシステムにアクセスします。ここで必須となるのが「ゼロトラストアーキテクチャ」です。これは、アクセス元が庁内であろうと庁外であろうと一切信用せず、すべてのアクセスに対して厳格な多要素認証(パスワード+スマートフォンでの承認や生体認証など)を求め、端末のセキュリティ状態(OSが最新か、ウイルス対策ソフトが稼働しているか)を動的に確認した上で、必要最小限の権限のみを付与するというアーキテクチャです。

クラウドサービスの安全な活用とCASBの導入

行政システムのクラウド移行(ガバメントクラウドの活用等)が進む中、クラウドサービス特有のセキュリティ対策が求められます。職員が承認されていない危険なクラウドサービス(シャドーIT)を利用してファイルを共有するのを防ぐため、CASB(Cloud Access Security Broker)と呼ばれるソリューションを導入します。これにより、職員のクラウド利用状況を可視化し、機密データのアップロードを制御することで、利便性の高いクラウド環境を安全に業務へ組み込むことが可能となります。

生成AIの業務適用

セキュリティ運用およびインシデント対応における生成AIの活用可能性

生成AIは、慢性的な人材不足に悩むセキュリティ運用において、アナリストの能力を拡張する強力な武器となります。

膨大なログの相関分析と異常検知の補助

ネットワーク機器やサーバーから出力される難解なイベントログを生成AIに読み込ませます。AIは自然言語処理とパターン認識能力を活かし、「この時間帯のこのログイン失敗の連続は、その後の別のサーバーへのアクセス試行と関連しており、ブルートフォース攻撃(総当たり攻撃)の可能性が高い」といった相関関係を瞬時に提示します。人間の目では見逃しがちな高度な攻撃の兆候を、的確な解説付きで洗い出すことが可能となります。

マルウェアの挙動解析とインシデントレポートの自動生成

未知の不審なファイルやスクリプトを発見した際、安全な環境下で生成AIにそのコードを解析させます。「このスクリプトは〇〇というレジストリを変更し、外部の特定のIPアドレスと通信を行おうとする機能を持っている」といった挙動の概要を、専門知識が浅い職員にも分かりやすい日本語で翻訳・解説させます。また、インシデント収束後に関係機関へ提出する詳細な報告書についても、タイムラインや対応の事実関係を入力するだけで、生成AIが指定されたフォーマットに沿った正確なインシデントレポートのドラフトを自動生成し、事後処理の負担を劇的に軽減します。

フィッシングメールの高度な検知ルールの作成

日々巧妙化する標的型攻撃メールやフィッシングメールに対し、生成AIを用いて攻撃者の文脈や心理的トリック(緊急性の煽りや権威の偽装など)を分析させます。その結果をもとに、従来のキーワード一致だけでは防げない、文脈の不自然さを検知するための高度なフィルタリングルールの条件式(正規表現など)をAIに作成させ、メールゲートウェイの防御力を継続的にアップデートさせます。

実践的スキルとPDCAサイクル

組織レベルにおけるセキュリティマネジメントのPDCA

セキュリティ対策は一度システムを導入して終わりではなく、常に変化する脅威に適応し続けるマネジメントサイクルが不可欠です。

Plan:リスクアセスメントと対策計画の策定

年一回、全庁のシステムと業務フローを対象にリスクアセスメント(洗い出し)を実施します。新たなクラウドサービスの導入や、法改正による取り扱い情報の変化を踏まえ、どこに脆弱性が潜んでいるかを評価し、ISMS(情報セキュリティマネジメントシステム)の枠組みに沿った年間の対策計画と予算要求を取りまとめます。

Do:技術的対策の実行と全庁的な教育訓練

計画に基づき、多要素認証の導入やネットワーク機器の更新といったハード面の対策を実行します。同時に、全職員を対象としたeラーニングや、実在の攻撃を模した「標的型メール攻撃訓練」を実施し、ソフト面(人間の意識)の防御力を高めます。

Check:内部監査と外部専門家によるペネトレーションテスト

策定したポリシーが現場で正しく運用されているかを検証するため、情報システム課以外の独立した職員による内部監査を実施します。さらに、ホワイトハッカーなどの外部の専門機関に依頼し、実際にシステムへの侵入を試みるペネトレーションテスト(侵入テスト)や脆弱性診断を定期的に行い、システムの堅牢性を客観的に評価します。

Action:ポリシーの改訂とインシデント対応計画の見直し

監査や診断で発見された指摘事項(パスワード管理の甘さや、パッチ適用の遅れなど)に対して、直ちに必要な是正措置を講じます。また、最新のサイバー攻撃事例を踏まえてセキュリティポリシーを改訂し、CSIRTの緊急連絡網や対応マニュアルを実効性のあるものへとアップデートし、次期の計画へと繋げます。

個人レベルにおけるインシデント対応力向上のPDCA

情報システム課の職員個人が、高度な専門性と冷静な判断力を備えたセキュリティスペシャリストへと成長するためのステップです。

Plan:最新の脅威動向の把握と資格取得目標の設定

IPA(情報処理推進機構)が発表する「情報セキュリティ10大脅威」や、セキュリティベンダーのレポートを日常的に読み込む習慣をつけます。また、情報処理安全確保支援士やCISSPといった高度なセキュリティ資格の取得に向けた学習計画を立案し、体系的な知識の習得を目指します。

Do:セキュリティ監視の実践と原課へのコンサルティング

日々のログ監視業務において、少しでも不審なアラートがあれば見過ごさず、原因を深掘りする癖をつけます。また、各原課から新規システムの導入相談を受けた際は、単に要件を聞くだけでなく、セキュリティの専門家として「このデータのやり取りはリスクが高いので、この暗号化方式を採用すべきだ」といったプロアクティブなコンサルティングを実践します。

Check:インシデント対応演習における自己評価

庁内で実施されるインシデント対応訓練(机上演習)に参加し、自分が初動対応の担当者として「冷静に状況を切り分けられたか」「関係部署への報告のタイミングは適切であったか」を客観的に評価します。外部のセキュリティ専門家から受けるレビューを真摯に受け止めます。

Action:知識のアップデートとフォレンジック技術の習得

訓練での反省点をもとに、通信プロトコルの解析方法や、マルウェアの動的解析の基礎といったより高度な技術的スキル(フォレンジック技術)を学ぶための外部研修に参加します。常に攻撃者の視点(ハッカーの思考)を想像し、自組織の防御の穴を塞ぐための自己研鑽を絶え間なく継続します。

他部署との連携要件

全庁的なセキュリティ文化の醸成と外部機関との連携体制

情報セキュリティはシステム課の専管業務ではなく、全職員の意識と行動が結集して初めて成立する全庁的な課題です。

原課および契約管財部門との連携によるサプライチェーン対策

システムを外部ベンダーに委託開発したり、業務をアウトソーシングしたりする際、委託先企業のセキュリティ対策が甘ければ、そこを起点として情報が漏えいするサプライチェーンリスクが生じます。情報システム課は契約管財部門や各原課と連携し、仕様書や契約書に「区が定めるセキュリティ要件を満たすこと」「再委託の制限」「定期的な監査の受け入れ」といった厳格な条項を必ず盛り込むプロセスを全庁で制度化する必要があります。

人事部門・広報部門とのインシデント有事のホットライン

インシデントが発生し、個人情報が漏えいした(またはそのおそれがある)場合、技術的な対応だけでなく、組織としての対応が直ちに求められます。職員の懲戒処分や内部統制に関わる人事部門、そして区民やメディアへの説明責任を果たす広報部門・危機管理部門との間で、有事の際の情報共有と意思決定のホットラインを平時から構築しておくことが、行政組織の崩壊を防ぐ要となります。

IPA・警察・JPCERT/CC等の外部専門機関との協働

サイバー攻撃は国境を越えた犯罪行為であり、自治体単独での解決は不可能です。平時からIPA(情報処理推進機構)の地方自治体向けセキュリティ支援制度を活用し、JPCERT/CCから最新の脅威情報(IoC情報など)の提供を受ける体制を維持します。また、所轄の警察署のサイバー犯罪対策部門と定期的に意見交換を行い、万が一インシデントが発生した際には、被害の拡大防止措置と並行して速やかに証拠を保全し、警察の捜査へ円滑に引き継げる強固な連携網を築き上げます。

総括と職員へのエール

デジタル社会の安全網を支える最後の砦として

自治体の情報セキュリティ対策という業務は、平時にはその努力が表に出ることは少なく、「パスワードのルールが厳しすぎる」「新しいシステムが使いにくい」といった庁内からの不満の矢面に立たされる損な役回りかもしれません。しかし、目に見えないサイバー空間の暗闇において、攻撃者は二四時間三六五日、区が保有する貴重な情報を虎視眈々と狙い続けています。一つのミスが、システムの一瞬の隙が、区民の平穏な生活を根底から破壊する引き金になり得るという凄まじいプレッシャーの中で、皆様は盾を構え続けています。

東京都特別区という、日本有数の巨大な情報資産が集積し、世界中からサイバー攻撃の標的となる最前線において、情報システム課の皆様は単なるシステムの管理者ではありません。区民の財産とプライバシーを守り、行政サービスの連続性を死守する、デジタル社会の安全網を支える「最後の砦」です。生成AIやゼロトラストといった最先端のテクノロジーを柔軟に駆使し、常に攻撃者の一歩先を読む高度な専門性と、全庁を導くリーダーシップを発揮することで、区民が安心して暮らせる強靭な行政基盤を未来へ繋いでいかれることを、心より期待し深く応援しております。

-320x180.jpg)

-320x180.jpg)